Attribuer un archange en ligne en deux minutes chrono, c'est possible. Mais la vraie différence se joue ailleurs : dans la nuance, dans les…

MyExtrabat : connexion à l’espace client

Le logiciel MyExtrabat est cet outil informatique qui facilite la gestion d’entreprise…

L’usage des formules de politesse dans le monde notarial

Un email mal formulé peut coûter cher. Dans le monde notarial, la…

Dernières nouveautés

Retrouvez les dernières actualités sur les sujets qui comptent, des nouvelles brûlantes aux tendances à suivre.

Les marques de camions américains les plus emblématiques du marché

Peterbilt impose des standards de qualité depuis 1939, mais Freightliner occupe la…

Comment tirer le meilleur parti d’un espace de coworking ?

Rejoindre un espace de coworking permet de repenser son organisation quotidienne. Entre…

Qui fête on aujourd hui dans votre entourage : vérifiez en un clic

Chaque année, le calendrier réserve des surprises avec des célébrations parfois oubliées,…

Les secrets du mariage de Philippe Jaroussky : une cérémonie enchanteresse

Philippe Jaroussky, le célèbre contre-ténor français, a récemment uni sa vie à…

Lettre formelle à madame Dupont : maîtriser les majuscules avec justesse

Madame Dupont,Rédiger une lettre formelle peut sembler intimidant, mais quelques règles simples…

Prénom Julia : origine, signification et popularité en détail

Le prénom Julia, aux résonances classiques et intemporelles, trouve ses racines dans…

Obtenir un prêt facilement : meilleure banque en France

Un crédit dégringole sur votre compte aussi vite qu'un SMS, ou s'étire…

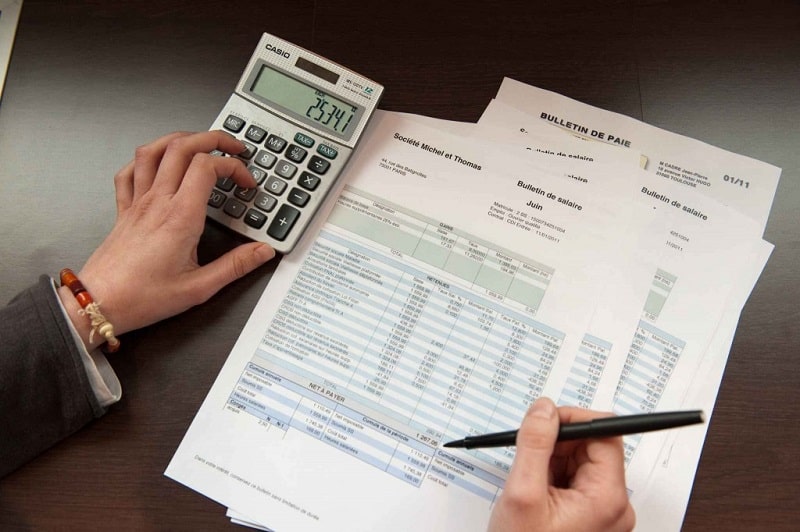

Retraite : où et comment faire le point sur votre situation financière ?

Un relevé de carrière mal renseigné, et voilà une pension amputée sans…

Dernières nouveautés

Retrouvez les dernières actualités sur les sujets qui comptent, des nouvelles brûlantes aux tendances à suivre.

Florent Pagny mesure combien : tout connaître sur la taille de la star

Florent Pagny, figure emblématique de la chanson française, intrigue autant par son…

Quelle Ville ITALIENNE en 5 lettres correspond à votre grille ?

Aoste, Bari, Gênes, Milan, Sienne : certaines villes italiennes présentent une particularité…

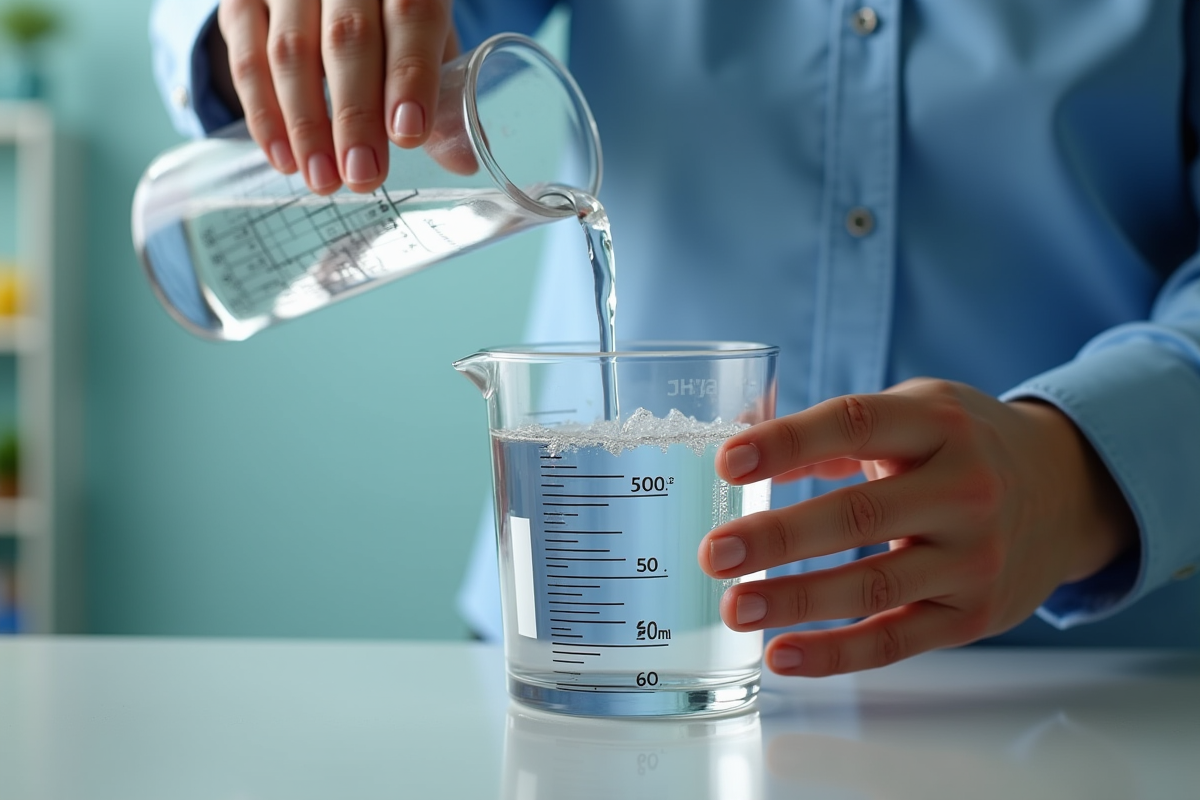

200 ml en centilitres : astuces pour maîtriser cette conversion

Convertir des unités peut sembler complexe, mais avec quelques astuces simples, cela…

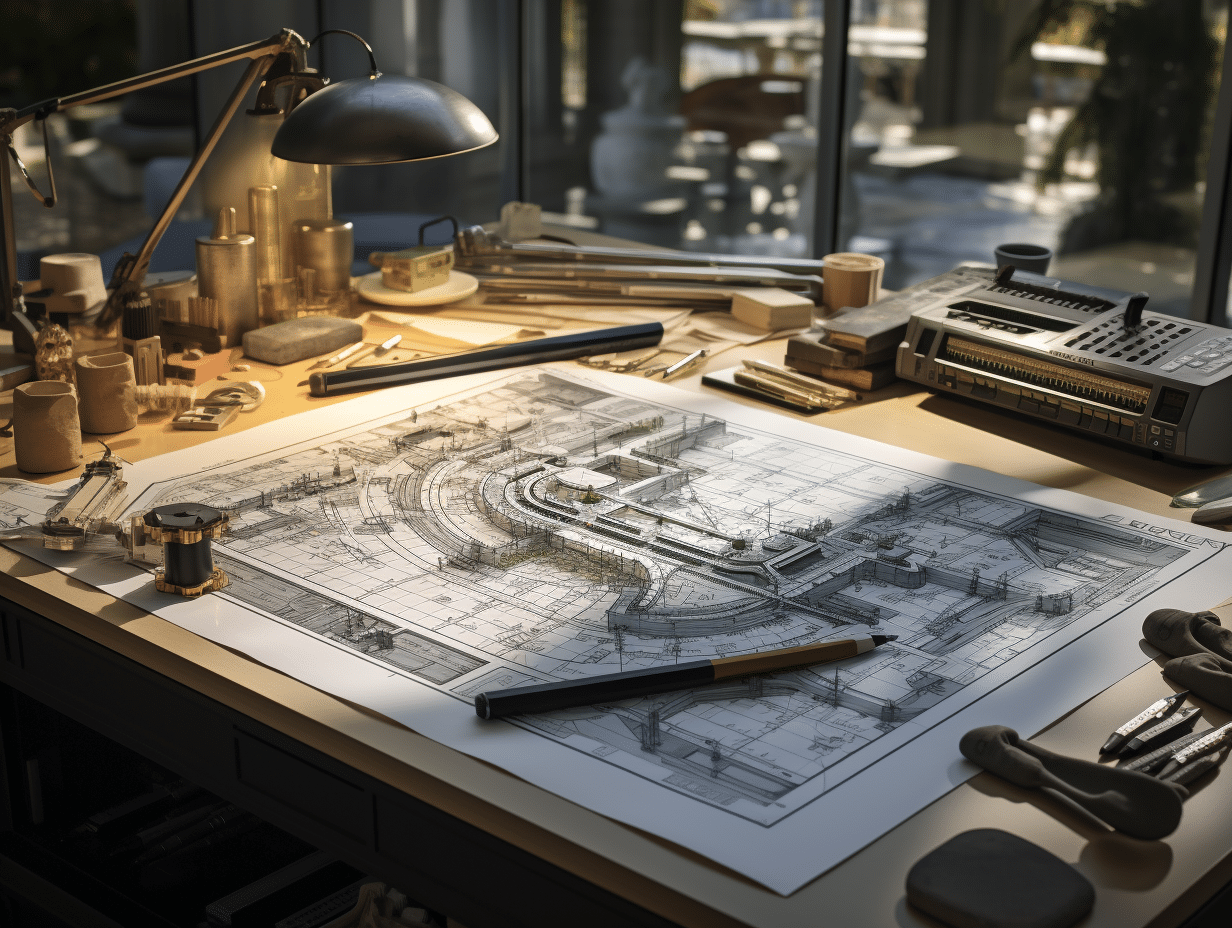

Echelle 1 50 : comment mesurer à l’échelle 1 50 ?

L’échelle 1:50 est un standard utilisé dans la cartographie, l'architecture et le…

Influence de la mode sur les jeunes : impact et tendances à suivre en 2025

En 2023, plus de 75 % des adolescents européens ont déclaré s'inspirer…

Sublimez votre chevelure avec un balayage miel cuivré : conseils et inspirations

La tendance capillaire du moment fait la part belle aux nuances chaudes…

Ce qui se cache vraiment derrière les calories d’un croissant au beurre

Un croissant au beurre, symbole incontesté de la gastronomie française, cache bien…

Horaires de La prière à Toulouse : à quelle heure prier aujourd’hui ?

Un même ciel, cinq prières, et pourtant jamais la même heure. À…

La maladie du laurier-rose en images : diagnostic et remèdes

Le laurier-rose, cet arbuste ornemental prisé pour ses fleurs éclatantes et son…

10 km à pied : combien de calories brûlées ?

La perte de poids est le processus par lequel le surplus de…

Déposer colis Chronopost autour de moi : horaires, tarifs et délais expliqués

Certains colis Chronopost, pourtant bien dans les clous côté dimensions, se voient…

Mon collège dans l’Essonne : ENT, messagerie, devoirs — démarrer vite

Oubli d'identifiant, code d'activation égaré, mot de passe expiré : chaque rentrée…

Explorez nos contenus

Quiz Archange Leptithebdo.net : différences avec un simple test de personnalité

Attribuer un archange en ligne en deux minutes chrono, c'est possible. Mais…

MyExtrabat : connexion à l’espace client

Le logiciel MyExtrabat est cet outil informatique qui facilite la gestion d’entreprise…

Obtenir un prêt facilement : meilleure banque en France

Un crédit dégringole sur votre compte aussi vite qu'un SMS, ou s'étire…

Qui fête on aujourd hui dans votre entourage : vérifiez en un clic

Chaque année, le calendrier réserve des surprises avec des célébrations parfois oubliées,…

Numereeks : Plateforme et services disponibles en ligne

Numereeks se distingue par une offre variée de services en ligne, conçus…

Les secrets du mariage de Philippe Jaroussky : une cérémonie enchanteresse

Philippe Jaroussky, le célèbre contre-ténor français, a récemment uni sa vie à…

Femme stylée : conseils pour affirmer votre style vestimentaire avec succès

L'uniformité règne dans de nombreux dressings, même là où l'individualité est valorisée.…

200 ml en centilitres : astuces pour maîtriser cette conversion

Convertir des unités peut sembler complexe, mais avec quelques astuces simples, cela…

Echelle 1 50 : comment mesurer à l’échelle 1 50 ?

L’échelle 1:50 est un standard utilisé dans la cartographie, l'architecture et le…

Valorant et le code d’erreur Van -79 : à quoi correspond-il ?

Le code d'erreur VAN -79 n'a rien d'un invité régulier pour les…

Lettre formelle à madame Dupont : maîtriser les majuscules avec justesse

Madame Dupont,Rédiger une lettre formelle peut sembler intimidant, mais quelques règles simples…

Snapchat : que signifient les emojis de la liste d’amis ?

Les utilisateurs usuels de Snapchat n’ont certainement pas manqué les divers emojis…

Ce qui se cache vraiment derrière les calories d’un croissant au beurre

Un croissant au beurre, symbole incontesté de la gastronomie française, cache bien…

Combien de temps dure un match de foot : analyse des temps de jeu

Un match de football standard est prévu pour durer 90 minutes, réparties…

Derniers articles

Quiz Archange Leptithebdo.net : différences avec un simple test de personnalité

Attribuer un archange en ligne en deux minutes chrono, c'est possible. Mais…

MyExtrabat : connexion à l’espace client

Le logiciel MyExtrabat est cet outil informatique qui facilite la gestion d’entreprise…

Article populaire

Consultation à distance : réservez votre consultation en visio…

La règlementation quand vous vous sentez mal est de faire une consultation…